コラム

- コストも工数も最小限!中小企業向けログ管理×セキュリティ対策入門

「セキュリティ対策って、大企業の話でしょ?」中小企業ログ管理――そんな風に思っていませんか? しかし、近年は中小企業こそがサイバー攻撃のターゲットにされやすい時代になっています。理由は明快で、「狙いやすい」と思われている […]

「セキュリティ対策って、大企業の話でしょ?」中小企業ログ管理――そんな風に思っていませんか? しかし、近年は中小企業こそがサイバー攻撃のターゲットにされやすい時代になっています。理由は明快で、「狙いやすい」と思われている […] - 小さな穴、大きな漏洩:USBセキュリティの盲点

たった数センチのUSBメモリが、あなたの会社の信用と未来を揺るがすかもしれません。見落とされがちな“USBセキュリティ”は、現代の情報管理において、想像以上に大きなリスクをはらんでいます。 「たかがUSB」と思っていませ […]

たった数センチのUSBメモリが、あなたの会社の信用と未来を揺るがすかもしれません。見落とされがちな“USBセキュリティ”は、現代の情報管理において、想像以上に大きなリスクをはらんでいます。 「たかがUSB」と思っていませ […] - 手作業ゼロを目指して、IT資産管理における自動収集の実力

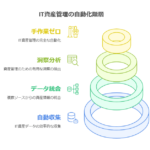

IT資産管理――それは、あらゆる企業にとって欠かせない業務でありながら、**“手間がかかる面倒な作業”**というイメージがつきものです。エクセル台帳への手入力、棚卸しのための全社総出の確認作業、部署ごとのバージョン不一致 […]

IT資産管理――それは、あらゆる企業にとって欠かせない業務でありながら、**“手間がかかる面倒な作業”**というイメージがつきものです。エクセル台帳への手入力、棚卸しのための全社総出の確認作業、部署ごとのバージョン不一致 […] - IT資産管理のDX第一歩、自動収集で実現する可視化と統制

DX(デジタルトランスフォーメーション)が企業経営の最重要キーワードとして定着した今、IT部門にも変革が求められています。その中でも見落とされがちですが、確実に影響力を持っているのが「IT資産管理のデジタル化」です。 P […]

DX(デジタルトランスフォーメーション)が企業経営の最重要キーワードとして定着した今、IT部門にも変革が求められています。その中でも見落とされがちですが、確実に影響力を持っているのが「IT資産管理のデジタル化」です。 P […] - USBメモリの使用制限、していますか?企業を守るリスク対策

業務の効率化やデータの持ち運びに便利なUSBメモリ。しかし、その利便性の裏には、企業にとって深刻なセキュリティリスクが潜んでいます。あなたの会社では、USBメモリの使用制限を設けていますか?今回は、USBメモリが引き起こ […]

業務の効率化やデータの持ち運びに便利なUSBメモリ。しかし、その利便性の裏には、企業にとって深刻なセキュリティリスクが潜んでいます。あなたの会社では、USBメモリの使用制限を設けていますか?今回は、USBメモリが引き起こ […] - 今こそ見直すべきUSBポリシー(制御から始まる情報セキュリティ)

近年、クラウドサービスやリモートワークの普及により、企業のIT環境は大きく変化しています。その一方で、意外と見落とされがちなのが「USBメモリの使用ポリシー」です。情報漏洩やマルウェア感染といったインシデントの入口にもな […]

近年、クラウドサービスやリモートワークの普及により、企業のIT環境は大きく変化しています。その一方で、意外と見落とされがちなのが「USBメモリの使用ポリシー」です。情報漏洩やマルウェア感染といったインシデントの入口にもな […] - Webサーバーアクセスログと情報保護-サイバー攻撃を未然に防ぐ

近年、サイバー攻撃の手法はますます巧妙化しており、企業にとって情報保護の重要性が高まっています。その中でも、Webサーバーのアクセスログは、攻撃の兆候を早期に発見するための重要なツールです。この記事では、Webサーバーア […]

近年、サイバー攻撃の手法はますます巧妙化しており、企業にとって情報保護の重要性が高まっています。その中でも、Webサーバーのアクセスログは、攻撃の兆候を早期に発見するための重要なツールです。この記事では、Webサーバーア […] - macOS向けアプリ開発の現場から – ツール選びと実装の最善策 –

◆ はじめに:現場で求められる“macOSらしさ”とは?(macOS対応) macOS向けアプリを開発する際、WindowsやWebアプリとは異なる「macOSらしさ」が強く求められます。洗練されたUI、直感的な操作性、 […]

◆ はじめに:現場で求められる“macOSらしさ”とは?(macOS対応) macOS向けアプリを開発する際、WindowsやWebアプリとは異なる「macOSらしさ」が強く求められます。洗練されたUI、直感的な操作性、 […] - 会計ソフトAPIとは?導入・開発のメリットをわかりやすく解説

◆ はじめに:「APIって何?」からはじめよう(会計ソフトAPI) DXや業務効率化といった言葉とともに、「API連携」「会計ソフトAPI」という言葉を耳にすることが増えてきました。でも、「そもそもAPIって何?」「本当 […]

◆ はじめに:「APIって何?」からはじめよう(会計ソフトAPI) DXや業務効率化といった言葉とともに、「API連携」「会計ソフトAPI」という言葉を耳にすることが増えてきました。でも、「そもそもAPIって何?」「本当 […] - 会計ソフト連携アプリの作り方ーAPI設計・実装・運用のポイントー

◆ はじめに:なぜ今“会計ソフトとの連携アプリ”が求められているのか?(会計ソフト連携アプリ) 企業のDXが進む中、「販売管理・勤怠・受発注」など他システムと会計ソフトを連携させるニーズが急増しています。(会計ソフト連携 […]

◆ はじめに:なぜ今“会計ソフトとの連携アプリ”が求められているのか?(会計ソフト連携アプリ) 企業のDXが進む中、「販売管理・勤怠・受発注」など他システムと会計ソフトを連携させるニーズが急増しています。(会計ソフト連携 […] - 見えない脅威を制御する。WiFiセキュリティ最前線

WiFiは、今や企業活動において“空気”のような存在です。当たり前のように使われ、場所を問わず接続できる。利便性は圧倒的です。しかしその“見えない便利さ”の裏に、重大なセキュリティリスク、見えない脅威がWiFiセキュリテ […]

WiFiは、今や企業活動において“空気”のような存在です。当たり前のように使われ、場所を問わず接続できる。利便性は圧倒的です。しかしその“見えない便利さ”の裏に、重大なセキュリティリスク、見えない脅威がWiFiセキュリテ […] - 今こそmacOS対応ソフト開発!知っておくべき基本と最新動向

◆ はじめに:なぜ今、macOSソフト対応なのか? 日本国内では、長らく企業向けソフトウェアのプラットフォームはWindowsが主流でした。しかし近年、macOSを業務で活用する企業や個人ユーザーが急増しており、Appl […]

◆ はじめに:なぜ今、macOSソフト対応なのか? 日本国内では、長らく企業向けソフトウェアのプラットフォームはWindowsが主流でした。しかし近年、macOSを業務で活用する企業や個人ユーザーが急増しており、Appl […] - 柔軟なログ管理を実現!カスタマイズ可能なログ記録ソフトウェア開発

ビジネス環境が高度化する中、ログ管理の重要性がますます高まっています。特に、企業のニーズに応じた柔軟なログ記録が求められており、カスタマイズ可能なソフトウェアの開発が注目されています。本記事では、ログ管理の必要性、カスタ […]

ビジネス環境が高度化する中、ログ管理の重要性がますます高まっています。特に、企業のニーズに応じた柔軟なログ記録が求められており、カスタマイズ可能なソフトウェアの開発が注目されています。本記事では、ログ管理の必要性、カスタ […] - macOS未対応が機会損失に?Apple製品の業務活用拡大に備えよ

◆ 見過ごされがちな「mac未対応」のリスク 企業のIT担当者やサービス開発者の中には、macOS 開発 Apple製品に関してこう考えている方が多いかもしれません。 「うちはB2Bだし、ほとんどWindows環境で問題 […]

◆ 見過ごされがちな「mac未対応」のリスク 企業のIT担当者やサービス開発者の中には、macOS 開発 Apple製品に関してこう考えている方が多いかもしれません。 「うちはB2Bだし、ほとんどWindows環境で問題 […] - macOS開発スキルが今、重宝される理由

― “Macでも動く”が当たり前の時代へー ◆ はじめに:macOS開発が“周辺スキル”だった時代の終わり かつて「macOSアプリの開発スキル」といえば、iOS開発者の延長だったり、デザイナー向けツールの一部に限られた […]

― “Macでも動く”が当たり前の時代へー ◆ はじめに:macOS開発が“周辺スキル”だった時代の終わり かつて「macOSアプリの開発スキル」といえば、iOS開発者の延長だったり、デザイナー向けツールの一部に限られた […] - サーバー接続履歴の可視化とログ管理システムによる情報漏洩対策

はじめに(ログ管理システム) 企業のIT環境において、サーバーへのアクセス管理は情報セキュリティの重要なポイントです。適切なログ管理を行わずにサーバー接続履歴を放置すると、不正アクセスや内部不正による情報漏洩のリスクが高 […]

はじめに(ログ管理システム) 企業のIT環境において、サーバーへのアクセス管理は情報セキュリティの重要なポイントです。適切なログ管理を行わずにサーバー接続履歴を放置すると、不正アクセスや内部不正による情報漏洩のリスクが高 […] - “守りの投資”が、DXの信頼性をつくる

――情報セキュリティ対策としての「マイウォッチャー」の価値 DX(デジタルトランスフォーメーション)に取り組む企業が増える中、技術や効率の“進化”ばかりが注目されがちです。しかし、本当に求められているのは「信頼できるDX […]

――情報セキュリティ対策としての「マイウォッチャー」の価値 DX(デジタルトランスフォーメーション)に取り組む企業が増える中、技術や効率の“進化”ばかりが注目されがちです。しかし、本当に求められているのは「信頼できるDX […] - オンラインコミュニティとは?企業・教育機関での活用法と可能性

オンラインコミュニティとは? オンラインコミュニティとは、インターネットを介して人々がつながり、情報を共有し、交流を深める場のことを指します。SNSやフォーラム、専用プラットフォームなどを利用します。特定の目的や興味を共 […]

オンラインコミュニティとは? オンラインコミュニティとは、インターネットを介して人々がつながり、情報を共有し、交流を深める場のことを指します。SNSやフォーラム、専用プラットフォームなどを利用します。特定の目的や興味を共 […] - 低コストで安全に!中小企業向けリモートワークの情報漏洩対策

はじめに リモートワークの普及に伴い、中小企業にとっても情報漏洩対策は避けて通れない課題となっています。しかし、大企業のように潤沢な予算を確保するのは難しいのが実情です。本記事では、コストを抑えながらも効果的に情報漏洩対 […]

はじめに リモートワークの普及に伴い、中小企業にとっても情報漏洩対策は避けて通れない課題となっています。しかし、大企業のように潤沢な予算を確保するのは難しいのが実情です。本記事では、コストを抑えながらも効果的に情報漏洩対 […] - Wi-Fi制御とセキュリティ-情報漏洩の危険を回避するために-

現代のビジネスや日常生活において、Wi-Fiは欠かせない通信手段となっています。しかし、その利便性がもたらす一方で、セキュリティリスクも増大しています。特に、Wi-Fiネットワークの制御が不十分な場合、情報漏洩の危険性が […]

現代のビジネスや日常生活において、Wi-Fiは欠かせない通信手段となっています。しかし、その利便性がもたらす一方で、セキュリティリスクも増大しています。特に、Wi-Fiネットワークの制御が不十分な場合、情報漏洩の危険性が […] - USBメモリ制御の最前線:安全な業務環境を構築するために

情報漏洩やサイバー攻撃のリスクが高まる中、企業が取り組むべきセキュリティ対策は多岐にわたります。その中でも、見逃されがちなのがUSBメモリの制御です。便利な一方で、持ち運びやすさが“裏目”に出るUSBデバイスは、社内ネッ […]

情報漏洩やサイバー攻撃のリスクが高まる中、企業が取り組むべきセキュリティ対策は多岐にわたります。その中でも、見逃されがちなのがUSBメモリの制御です。便利な一方で、持ち運びやすさが“裏目”に出るUSBデバイスは、社内ネッ […] - Webアクセス監視の重要性:企業を守る可視化のチカラ

私たちの業務は、今やインターネットなしでは成り立ちません。Webアクセス監視メール、クラウドサービス、業務アプリ…すべてがWebとつながっており、その便利さは日々の生産性を高めています。 しかし、その“便利さ”の裏に、気 […]

私たちの業務は、今やインターネットなしでは成り立ちません。Webアクセス監視メール、クラウドサービス、業務アプリ…すべてがWebとつながっており、その便利さは日々の生産性を高めています。 しかし、その“便利さ”の裏に、気 […] - セキュリティ強化の鍵!ログ監視で守る企業の情報資産

はじめに 企業のデジタル化が進むにつれ、サイバーセキュリティの重要性が増しています。特に、サイバー攻撃や内部不正が増加する中で、ログ監視は企業の情報資産を守るための重要な施策です。本記事では、ログ監視の基本やメリット、効 […]

はじめに 企業のデジタル化が進むにつれ、サイバーセキュリティの重要性が増しています。特に、サイバー攻撃や内部不正が増加する中で、ログ監視は企業の情報資産を守るための重要な施策です。本記事では、ログ監視の基本やメリット、効 […] - PC操作監視ツールの活用法:企業の生産性向上とリスク管理

はじめにPC操作監視 PC操作監視ツールは、従業員のコンピュータの使用状況をリアルタイムで監視し、データを収集するソフトウェアです。これにより、業務の効率化や不正行為の防止、情報漏洩のリスク管理が可能になります。企業の業 […]

はじめにPC操作監視 PC操作監視ツールは、従業員のコンピュータの使用状況をリアルタイムで監視し、データを収集するソフトウェアです。これにより、業務の効率化や不正行為の防止、情報漏洩のリスク管理が可能になります。企業の業 […] - Bluetoothによる情報漏洩とは

便利なBluetooth機能が情報漏洩に繋がる Bluetoothはとても便利な機能です。Bluetoothは、短距離の無線通信を実現するための技術で、主にスマートフォン、タブレット、パソコン、ヘッドフォンなどのデバイス […]

便利なBluetooth機能が情報漏洩に繋がる Bluetoothはとても便利な機能です。Bluetoothは、短距離の無線通信を実現するための技術で、主にスマートフォン、タブレット、パソコン、ヘッドフォンなどのデバイス […] - facebookアカウントの乗っ取りと情報漏洩対策とは

乗っ取りに気をつけよう facebookは、とても便利なSNSであるため活用してPRをしている企業が多いですが、気をつけなければならないことがあります。それは、乗っ取りです。知らないうちに乗っ取られた経験がある人も多いで […]

乗っ取りに気をつけよう facebookは、とても便利なSNSであるため活用してPRをしている企業が多いですが、気をつけなければならないことがあります。それは、乗っ取りです。知らないうちに乗っ取られた経験がある人も多いで […] - Gmailによる情報漏洩の対策とは

情報漏洩の対策を個人で行おう 最近ではニュースに取り上げられるように、大企業でも個人の情報漏洩が問題となっております。Gmail情報漏洩セキュリティの面がしっかりとしている大企業であっても、情報漏洩に関する問題が発生して […]

情報漏洩の対策を個人で行おう 最近ではニュースに取り上げられるように、大企業でも個人の情報漏洩が問題となっております。Gmail情報漏洩セキュリティの面がしっかりとしている大企業であっても、情報漏洩に関する問題が発生して […] - GPSによる情報漏洩の防ぎ方とは

GPSデバイスやアプリケーションは、ユーザーの位置情報をリアルタイムで追跡することができます。この情報が第三者に漏洩すると、プライバシーの侵害やストーカー行為、さらには犯罪に利用される危険性があります。特に、SNSや地図 […]

GPSデバイスやアプリケーションは、ユーザーの位置情報をリアルタイムで追跡することができます。この情報が第三者に漏洩すると、プライバシーの侵害やストーカー行為、さらには犯罪に利用される危険性があります。特に、SNSや地図 […] - HP改ざんによる情報漏洩の危険性

インターネットが普及する現代において、企業や個人のウェブサイトは重要な情報の発信源となっています。しかし、悪意のある攻撃者による改ざんが行われると、信頼性が損なわれるだけでなく、機密情報が漏洩する危険性も高まります。HP […]

インターネットが普及する現代において、企業や個人のウェブサイトは重要な情報の発信源となっています。しかし、悪意のある攻撃者による改ざんが行われると、信頼性が損なわれるだけでなく、機密情報が漏洩する危険性も高まります。HP […] - IoT機器の情報漏洩対策として注目されているセキュリティバイデザインとは

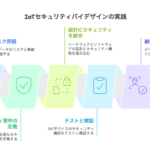

セキュリティバイデザインは、製品やシステムの設計段階からセキュリティを考慮するアプローチであり、IoT機器の普及に伴い、その重要性が増しています。 IoT機器とは IoT機器はインターネットに接続されたモノのことを言いま […]

セキュリティバイデザインは、製品やシステムの設計段階からセキュリティを考慮するアプローチであり、IoT機器の普及に伴い、その重要性が増しています。 IoT機器とは IoT機器はインターネットに接続されたモノのことを言いま […] - iPhoneによる個人情報漏洩の危険性と回避の方法とは

iPhoneによる個人情報漏洩の危険性と回避の方法とは iPhoneを利用している人も多くいますが、iPhoneによる個人情報漏洩が近年問題になっています。どのように個人情報が漏洩してしまうのかを知っておきましょう。iP […]

iPhoneによる個人情報漏洩の危険性と回避の方法とは iPhoneを利用している人も多くいますが、iPhoneによる個人情報漏洩が近年問題になっています。どのように個人情報が漏洩してしまうのかを知っておきましょう。iP […] - SNSに写真を載せることでおこる情報漏洩のリスクとは

SNSから情報漏洩のリスク InstagramやX(旧Twitter)、Facebookなど様々なSNSがありますが、情報漏洩の観点から注意しなければならないことがあります。それは、写真です。SNS写真情報漏洩写真の投稿 […]

SNSから情報漏洩のリスク InstagramやX(旧Twitter)、Facebookなど様々なSNSがありますが、情報漏洩の観点から注意しなければならないことがあります。それは、写真です。SNS写真情報漏洩写真の投稿 […] - Xからの情報漏洩の事例とは

近年、SNSプラットフォームとしてのXは多くのユーザーに利用されている一方で、個人情報や機密情報の漏洩が問題視されています。 SNSで気をつけたいことXからの情報漏洩 スマホ所有者はSNSを活用しているでしょう。連絡手段 […]

近年、SNSプラットフォームとしてのXは多くのユーザーに利用されている一方で、個人情報や機密情報の漏洩が問題視されています。 SNSで気をつけたいことXからの情報漏洩 スマホ所有者はSNSを活用しているでしょう。連絡手段 […] - USBメモリによる情報漏洩やウイルス感染

USBメモリは便利なデータ移動手段ですが、その特性ゆえにセキュリティ上の脅威を引き起こす可能性があります。USBメモリの情報漏洩 USBメモリと情報漏洩 気軽にデータを持ち歩くことのできるUSBメモリは、プライベートや仕 […]

USBメモリは便利なデータ移動手段ですが、その特性ゆえにセキュリティ上の脅威を引き起こす可能性があります。USBメモリの情報漏洩 USBメモリと情報漏洩 気軽にデータを持ち歩くことのできるUSBメモリは、プライベートや仕 […] - ひとつの情報漏洩対策で満足するのは危険!オープンSSLの過去事例

SSLとオープンSSL インターネットで事業を展開している企業にとってSSLは欠かせない情報漏洩対策の一つです。SSLは「Secure Socket Layer」の頭文字を取った略称であり、インターネット上でやりとりされ […]

SSLとオープンSSL インターネットで事業を展開している企業にとってSSLは欠かせない情報漏洩対策の一つです。SSLは「Secure Socket Layer」の頭文字を取った略称であり、インターネット上でやりとりされ […] - アップデートをしない時の情報漏洩の危険性とは

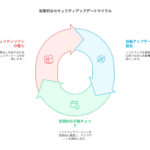

ソフトウェアのアップデートは、セキュリティパッチやバグ修正を含むことが多く、これによりシステムの脆弱性を軽減することができます。開発者は新たに発見された脆弱性に対処するために定期的にアップデートを提供しており、これを適用 […]

ソフトウェアのアップデートは、セキュリティパッチやバグ修正を含むことが多く、これによりシステムの脆弱性を軽減することができます。開発者は新たに発見された脆弱性に対処するために定期的にアップデートを提供しており、これを適用 […] - オフラインでも起こる情報漏洩とは

多くの人々は、情報漏洩が主にオンラインで発生するものであると考えがちですが、実際にはオフラインでも様々な形で情報が漏洩する可能性があります。これにより、企業や個人が直面するリスクを理解し、適切な対策を講じることが重要です […]

多くの人々は、情報漏洩が主にオンラインで発生するものであると考えがちですが、実際にはオフラインでも様々な形で情報が漏洩する可能性があります。これにより、企業や個人が直面するリスクを理解し、適切な対策を講じることが重要です […] - オンラインゲームの情報漏洩について

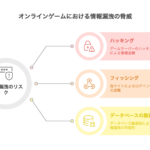

近年、オンラインゲームは急速に普及し、多くのユーザーが参加していますが、それに伴い個人情報やゲームデータの漏洩が問題視されています。これらの情報漏洩は、ユーザーのプライバシーを侵害するだけでなく、ゲーム運営会社にとっても […]

近年、オンラインゲームは急速に普及し、多くのユーザーが参加していますが、それに伴い個人情報やゲームデータの漏洩が問題視されています。これらの情報漏洩は、ユーザーのプライバシーを侵害するだけでなく、ゲーム運営会社にとっても […] - オンライン会議でおきる情報漏洩の危険性とは

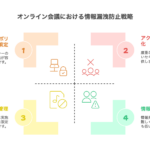

リモートワークの普及に伴い、オンライン会議は日常的なコミュニケーション手段となりましたが、その一方で情報漏洩の危険性も増しています。特に、セキュリティ対策が不十分な場合や、参加者の意識が低い場合には、重要な情報が外部に漏 […]

リモートワークの普及に伴い、オンライン会議は日常的なコミュニケーション手段となりましたが、その一方で情報漏洩の危険性も増しています。特に、セキュリティ対策が不十分な場合や、参加者の意識が低い場合には、重要な情報が外部に漏 […] - クラウドサービスによる情報漏洩の危険性とは

なぜ取り入れているところが多いのかクラウドサービス情報漏洩 クラウドサービスを導入している企業も多いのではないでしょうか。クラウドサービス情報漏洩業種や規模の大きさ関係なく、多くの組織が導入しています。なぜ、導入している […]

なぜ取り入れているところが多いのかクラウドサービス情報漏洩 クラウドサービスを導入している企業も多いのではないでしょうか。クラウドサービス情報漏洩業種や規模の大きさ関係なく、多くの組織が導入しています。なぜ、導入している […] - クレジットカードの情報漏洩

クレジットカード情報が狙われる理由 個人情報を扱っている企業は、情報漏洩を100%防ぐことは難しいです。クレジットカード情報漏洩なぜなら技術の進歩や人為的ミスなどにより、さまざまな要因で情報漏洩が発生する可能性があるため […]

クレジットカード情報が狙われる理由 個人情報を扱っている企業は、情報漏洩を100%防ぐことは難しいです。クレジットカード情報漏洩なぜなら技術の進歩や人為的ミスなどにより、さまざまな要因で情報漏洩が発生する可能性があるため […] - ゲーム機からの情報漏洩を防ぐには

近年、オンラインゲームやデジタルコンテンツの普及に伴い、個人情報やプライバシーの保護がますます重要になっています。ゲーム機はインターネットに接続されることが多く、適切な対策を講じないと情報漏洩のリスクが高まります。 意外 […]

近年、オンラインゲームやデジタルコンテンツの普及に伴い、個人情報やプライバシーの保護がますます重要になっています。ゲーム機はインターネットに接続されることが多く、適切な対策を講じないと情報漏洩のリスクが高まります。 意外 […] - コンピュータウイルスによる情報漏洩の目的とは

情報漏洩は、個人や企業にとって重大なリスクであり、その背後にはさまざまな目的が存在します。ウイルスの作成者や攻撃者が何を狙っているのかを理解することは、対策を講じる上で非常に重要です。 ウイルスを使って何か得をする? 情 […]

情報漏洩は、個人や企業にとって重大なリスクであり、その背後にはさまざまな目的が存在します。ウイルスの作成者や攻撃者が何を狙っているのかを理解することは、対策を講じる上で非常に重要です。 ウイルスを使って何か得をする? 情 […] - サイトのプログラムの脆弱性を放置し情報漏洩したケース

近年、サイバー攻撃が増加しており、特にウェブサイトのセキュリティが脅かされています。脆弱性を適切に管理しないことが、企業や個人にとって重大な損失をもたらす可能性があります。プログラムの脆弱性 脆弱性の種類 ウェブサイトに […]

近年、サイバー攻撃が増加しており、特にウェブサイトのセキュリティが脅かされています。脆弱性を適切に管理しないことが、企業や個人にとって重大な損失をもたらす可能性があります。プログラムの脆弱性 脆弱性の種類 ウェブサイトに […] - サイバー攻撃における情報漏洩のリスク

近年、サイバー攻撃はますます巧妙化しており、企業にとって深刻な脅威となっています。情報漏洩は顧客の信頼を損なうだけでなく、法的な責任や経済的な損失を引き起こす可能性があります。ここでは、具体的なリスク要因、企業が取るべき […]

近年、サイバー攻撃はますます巧妙化しており、企業にとって深刻な脅威となっています。情報漏洩は顧客の信頼を損なうだけでなく、法的な責任や経済的な損失を引き起こす可能性があります。ここでは、具体的なリスク要因、企業が取るべき […] - サポート切れのOSやアプリケーションによる情報漏洩の危険性とは

そのままにしていると危険サポート切れOS サポート切れとは、ソフトウェアの開発元がその製品に対する公式なサポートを終了した状態を指します。これには、セキュリティアップデート、バグ修正、技術サポートが含まれます。サポートが […]

そのままにしていると危険サポート切れOS サポート切れとは、ソフトウェアの開発元がその製品に対する公式なサポートを終了した状態を指します。これには、セキュリティアップデート、バグ修正、技術サポートが含まれます。サポートが […] - システム障害による情報漏洩の可能性

後回しになりがちなシステム障害のリスク 情報漏洩対策といえば、外部からの不正アクセスなどのサイバー犯罪や情報の持ち出しなどの人的なミスに対する対策が真っ先に思い浮かぶ人も多いのではないでしょうか。確かに、サイバー犯罪は日 […]

後回しになりがちなシステム障害のリスク 情報漏洩対策といえば、外部からの不正アクセスなどのサイバー犯罪や情報の持ち出しなどの人的なミスに対する対策が真っ先に思い浮かぶ人も多いのではないでしょうか。確かに、サイバー犯罪は日 […] - 迷惑メールの違いを知って情報漏洩を防ぐには

スパムメールとフィッシングメールの違いとは 情報漏洩は様々なタイミングで起こるため、基本的な知識は身につけておくことが必要です。メール情報漏洩 例えば、メールです。多くの企業はメールを活用して、顧客や従業員とやりとりを行 […]

スパムメールとフィッシングメールの違いとは 情報漏洩は様々なタイミングで起こるため、基本的な知識は身につけておくことが必要です。メール情報漏洩 例えば、メールです。多くの企業はメールを活用して、顧客や従業員とやりとりを行 […] - スマホによる情報漏洩の危険性

スマートフォンは便利なツールである一方、情報漏洩の原因となる可能性が高いデバイスでもあります。特に、リモートワークやBYOD(Bring Your Own Device)を導入している企業では、セキュリティ対策が重要です […]

スマートフォンは便利なツールである一方、情報漏洩の原因となる可能性が高いデバイスでもあります。特に、リモートワークやBYOD(Bring Your Own Device)を導入している企業では、セキュリティ対策が重要です […] - セキュリティトークンを活用した情報漏洩対策とは

情報漏洩は企業や組織にとって重大なリスクであり、適切な対策を講じることが求められます。セキュリティトークンは、認証やアクセス制御の強化に寄与し、情報の保護を実現する手段として注目されています。 一度しか使えないパスワード […]

情報漏洩は企業や組織にとって重大なリスクであり、適切な対策を講じることが求められます。セキュリティトークンは、認証やアクセス制御の強化に寄与し、情報の保護を実現する手段として注目されています。 一度しか使えないパスワード […] - テザリングによる情報持ち出しリスク

テザリングは、スマートフォンやタブレットを介して他のデバイスにインターネット接続を提供する便利な機能ですが、その利便性の裏にはセキュリティ上の懸念が潜んでいます。特に、企業や個人の重要なデータが外部に漏洩する可能性がある […]

テザリングは、スマートフォンやタブレットを介して他のデバイスにインターネット接続を提供する便利な機能ですが、その利便性の裏にはセキュリティ上の懸念が潜んでいます。特に、企業や個人の重要なデータが外部に漏洩する可能性がある […] - LINEから情報漏洩する個人情報の危険

近年、コミュニケーションアプリの普及に伴い、個人情報の管理がますます重要になっています。特にLINEは多くのユーザーに利用されているため、情報漏洩の危険性が高まっています。 LINEから情報漏洩するの? LINEは、日本 […]

近年、コミュニケーションアプリの普及に伴い、個人情報の管理がますます重要になっています。特にLINEは多くのユーザーに利用されているため、情報漏洩の危険性が高まっています。 LINEから情報漏洩するの? LINEは、日本 […] - 情報漏洩対策:パソコン監視とは?

企業や組織において、情報漏洩は大きなリスクです。その対策の一環として行われるのが、パソコン監視(PC監視)です。 💡 パソコン監視とは?情報漏洩対策 従業員が使っているパソコンの操作状況や通信内容を記録・監視する仕組みの […]

企業や組織において、情報漏洩は大きなリスクです。その対策の一環として行われるのが、パソコン監視(PC監視)です。 💡 パソコン監視とは?情報漏洩対策 従業員が使っているパソコンの操作状況や通信内容を記録・監視する仕組みの […] - NASとは?

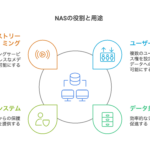

NAS(Network Attached Storage) とは、ネットワークに接続して使う外部ストレージ(ハードディスク)のことです。 NAS(ネットワーク接続ストレージ)という用語は、メーカーによって広い意味で使用さ […]

NAS(Network Attached Storage) とは、ネットワークに接続して使う外部ストレージ(ハードディスク)のことです。 NAS(ネットワーク接続ストレージ)という用語は、メーカーによって広い意味で使用さ […] - 災害前にデータを保管する必要性

ローカルとクラウドバックアップ BCP対策における 3-2-1ルールとはデータ保管 自然災害や人為的災害は、いつどこで発生するか予測が難しく、私たちの生活やビジネスに大きな影響を与える可能性があります。特にデジタル社会に […]

ローカルとクラウドバックアップ BCP対策における 3-2-1ルールとはデータ保管 自然災害や人為的災害は、いつどこで発生するか予測が難しく、私たちの生活やビジネスに大きな影響を与える可能性があります。特にデジタル社会に […] - 事業継続計画(BCP)とデータバックアップ

事業継続計画(BCP)の概要 事業継続計画(BCP)は、災害や危機的状況が発生した際に、組織の重要な業務や機能を維持・回復するための包括的な戦略です。主な目的は、事業中断の影響を最小限に抑え、できるだけ早く通常業務に戻る […]

事業継続計画(BCP)の概要 事業継続計画(BCP)は、災害や危機的状況が発生した際に、組織の重要な業務や機能を維持・回復するための包括的な戦略です。主な目的は、事業中断の影響を最小限に抑え、できるだけ早く通常業務に戻る […] - ISMSにおけるログ記録(Logging)の必要性

該当条項(ISO/IEC 27001:2022 Annex A)ISMS ISMSの2022からはログ取得条項が追加されました。 A.8.15 ログ記録(Logging) • 内容の概要: アクティビティを記録し、イベン […]

該当条項(ISO/IEC 27001:2022 Annex A)ISMS ISMSの2022からはログ取得条項が追加されました。 A.8.15 ログ記録(Logging) • 内容の概要: アクティビティを記録し、イベン […] - オフラインでも起こりえる情報漏洩とは

ネットに未接続でも危ない情報漏洩ISO 27001:2022 ログ記録 情報漏洩はオンラインから発生するため、インターネットに繋がっていなければ安心だと思っている人も多いのではないでしょうか。しかし、オフラインでもサイバ […]

ネットに未接続でも危ない情報漏洩ISO 27001:2022 ログ記録 情報漏洩はオンラインから発生するため、インターネットに繋がっていなければ安心だと思っている人も多いのではないでしょうか。しかし、オフラインでもサイバ […]

からの情報漏洩の事例-visual-selection-150x150.png)